Jabłko, Google I Microsoft W tym tygodniu ogłosił, że wkrótce będzie wspierać podejście do uwierzytelniania, które całkowicie eliminuje hasła, zamiast tego wymaga od użytkowników otwierania smartfonów w celu zalogowania się na stronach internetowych lub usługach online. Eksperci twierdzą, że te zmiany pomogą pokonać wiele rodzajów ataków phishingowych i złagodzą ogólne obciążenie hasłami użytkowników Internetu, ale ostrzegają, że przyszłość bez prawdziwych haseł potrwa jeszcze wiele lat dla większości stron internetowych.

Obraz: Blog.google

Giganci technologiczni biorą udział w prowadzonych przez branżę wysiłkach zmierzających do zmiany haseł, które można łatwo zapomnieć, często kradzione przez złośliwe oprogramowanie i oszustwa phishingowe lub które wyciekają online w wyniku naruszeń bezpieczeństwa danych korporacyjnych.

Apple, Google i Microsoft nawiązały współpracę z FIDO („Fast Identity Online”) i The Federacja WWW (W3C), zespoły współpracujące z setkami firm technologicznych w ciągu ostatniej dekady w celu opracowania nowego standardu logowania, który działa jednolicie w wielu przeglądarkach i systemach operacyjnych.

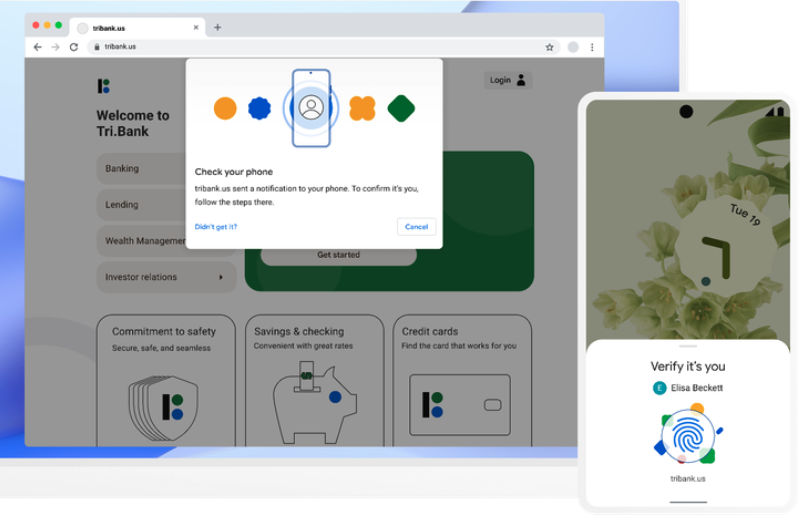

Według FIDO Alliance użytkownicy mogą logować się na stronach internetowych za pomocą tego samego procesu, który odblokowywanie ich urządzeń zajmuje kilka razy dziennie – w tym kodu PIN urządzenia lub danych biometrycznych, takich jak odcisk palca lub skanowanie twarzy.

„To nowe podejście chroni przed phishingiem i sprawia, że logowanie jest bezpieczniejsze w porównaniu z tradycyjnymi technologiami wieloskładnikowymi, takimi jak hasła i hasła jednorazowe wysyłane SMS-em” – napisała 5 maja Coalition.

Sampath SrinivasDyrektor ds. autoryzacji bezpieczeństwa w Google i szef FIDO Alliance powiedział, że w nowym systemie w Twoim telefonie będzie przechowywany certyfikat FIDO o nazwie „Basque”, który można wykorzystać do otwarcia konta online.

„Opierając się na szyfrowaniu z kluczem publicznym, bardzo bezpieczne jest logowanie się za pomocą hasła, ponieważ będzie ono wyświetlane na Twoim koncie online dopiero po otwarciu telefonu komórkowego” – napisał Srinivas. „Będziesz potrzebował swojego telefonu w pobliżu, aby zalogować się do witryny na swoim komputerze. Zostaniesz poproszony o otwarcie go w celu uzyskania dostępu. Gdy to zrobisz, nie będziesz już musiał ponownie uruchamiać telefonu i możesz się zalogować, odblokowując komputer.

Jak ZDNet Uwagi, Apple, Google i Microsoft obsługują już te standardy bez hasła (np. „Zaloguj się przez Google”), ale użytkownicy muszą zalogować się w każdej witrynie, aby korzystać z funkcji bez hasła. W ramach tego nowego systemu użytkownicy będą mogli automatycznie uzyskiwać dostęp do swoich haseł na wielu urządzeniach – bez konieczności ponownej rejestracji każdego konta – aby używać urządzenia mobilnego do logowania się do aplikacji lub witryny internetowej na pobliskim urządzeniu.

Johannes UlrichDziekan ds. Nauki Firma technologiczna SANSOgłoszenie nazwano „najbardziej obiecującą próbą rozwiązania problemu akredytacyjnego”.

„Najważniejszą częścią tego standardu jest to, że użytkownicy nie muszą kupować nowego urządzenia, ale zamiast tego mogą korzystać z urządzeń, które już posiadają i wiedzą, jak używać ich jako uwierzytelniających” – powiedział Ulrich.

Steve’a BellowaProfesor informatyki i wczesnego Internetu na Uniwersytecie Columbia Badacz i pionierNazywany „największym ulepszeniem” w rozpoznawaniu inicjatywy bez haseł, ale powiedział, że wiele stron internetowych zajęłoby zbyt dużo czasu, aby nadrobić zaległości.

Bellow i inni twierdzą, że w trudnej sytuacji z tym nowym programem uwierzytelniającym bez hasła, jeśli ktoś zgubi urządzenie mobilne lub jego telefon ulegnie awarii, nie będzie w stanie odzyskać hasła iCloud.

„Martwię się o ludzi, którzy nie mogą sobie pozwolić na dodatkowe urządzenie lub mogą łatwo wymienić zepsute lub skradzione urządzenie” – powiedział Bellowin. „Martwię się o odzyskiwanie haseł do kont w chmurze”.

Google Mówi Nawet jeśli zgubisz telefon komórkowy, „twoje hasła zostaną bezpiecznie zsynchronizowane z nowym telefonem komórkowym z kopii zapasowej w chmurze, umożliwiając odzyskanie starego urządzenia z parkingu”.

Firmy Apple i Microsoft mają rozwiązania do tworzenia kopii zapasowych w chmurze, z których klienci korzystający z tych witryn mogą korzystać w celu odzyskania utraconego urządzenia mobilnego. Ale według Bellowa zależy to od tego, jak bezpiecznie zarządza się takimi systemami w chmurze.

„Jak łatwo jest dodać klucz publiczny do innego urządzenia bez uwierzytelniania?” Bello był zaskoczony. „Myślę, że ich etyka to uniemożliwia, ale inni się z tym nie zgadzają”.

Mikołaj TkaczWykładowca z zakresu informatyki Uniwersytet Kalifornijski w BerkeleyPowiedział, że strony internetowe powinny nadal mieć jakiś mechanizm odzyskiwania na wypadek „zgubienia telefonu i hasła”, co opisał jako „bardzo trudny problem do bezpiecznego rozwiązania i już jedną z największych słabości naszego obecnego systemu”.

„Jeśli możesz zapomnieć hasło, zgubić telefon i odzyskać go, teraz jest to duży cel dla atakujących” – powiedział Weaver w e-mailu. „Jeśli zapomnisz hasła i zgubisz telefon komórkowy, utracisz teraz token uwierzytelniający używany do logowania. To musi być to drugie. Apple ma odpowiednią infrastrukturę (pęk kluczy iCloud), ale nie jest jasne, czy Google to zrobi.

Niemniej jednak powiedział, że ogólne podejście FIDO jest doskonałym narzędziem do poprawy bezpieczeństwa i użyteczności.

„To dobry krok i cieszę się, że to widzę” – powiedział Weaver. „Bardzo dobrze jest korzystać z silnego uwierzytelnienia właściciela telefonu (jeśli masz przyzwoity kod dostępu). A przynajmniej w przypadku iPhone’a, nawet kompromisy z telefonem mogą sprawić, że będzie to mocne, ponieważ jest to bezpieczna enklawa, która sobie z tym radzi i nie ufa systemowi operacyjnemu hosta bezpiecznej enklawy.

Legendy technologii twierdzą, że nowe funkcje bez hasła zostaną wdrożone „w nadchodzącym roku” w systemach operacyjnych Apple, Google i Microsoft. Eksperci twierdzą jednak, że małe witryny internetowe nadal potrzebują wielu lat, aby zaadaptować tę technologię i całkowicie pozbyć się haseł.

Ostatnie badania pokazują, że znacznie więcej osób ponownie używa lub przetwarza hasła (nieco modyfikując to samo hasło), co stwarza ryzyko przejęcia konta, gdy te dane uwierzytelniające zostaną ujawnione w przypadku naruszenia danych. A Raport Marzec z Cyber Security SpyCloud 64% użytkowników twierdzi, że ponownie używa haseł do wielu kont, a 70% danych uwierzytelniających, które zostały naruszone w poprzednich naruszeniach, nadal jest w użyciu.

Dostępna jest biała księga z marca 2022 r. dotycząca podejścia FIDO Tutaj (PDF). Ma FAQ Tutaj.

„Introwertyk. Amatorski miłośnik Twittera. Specjalista od internetu. Nieuleczalny miłośnik jedzenia”.